Günümüz Web saldırıları arasında Hacker'lar (Saldırgan) tarafından çokça kullanılan saldırı tipi olan hesap veya kullanıcı numaralandırma (User Enumeration) saldırı tipi hedef Web uygulaması üzerinde kimlik avı yapmaya yönelik bir yöntemdir. Web uygulamalarının veritabanına kayıtlı kullanıcı adı, e-posta gibi bilgileri deneme yanılma yolu ile öğrenmeye çalışılması saldırı biçimi de diyebiliriz. Bu yöntem ile Hacker hedefteki site hakkında birçok bilgi edinebilir. Web uygulamalarında yanlış veya doğru deneme yanılma yöntemi ile verdiği hata mesajları sayesinde Hacker o sitede yönetici (Admin) kullanıcı adını veya kayıtlı e-posta adresini bu saldırı tipi ile bulabilir. Uygulama hakkında başta kritik görünmeyen bu bilgiler aslında çok önemli olup Hacker deneme yanılma ile bulduğu doğru bilgilerden sonra şifre saldırısı başlatarak sisteme sızabilir. Bu yüzden dikkate alınması gereken bir saldırı yöntemidir. Birçok web sitesinde buna yönelik bir önlem halen alınmasa da ilerleyen zamanlarda veri güvenliğinin öneminin artması ile birlikte mutlaka ilgili şirketlerin güvenlik ve yazılım birimleri bu saldırılara karşı önlem alacaklardır.

Cyber-Security etiketine sahip kayıtlar gösteriliyor. Tüm kayıtları göster

Cyber-Security etiketine sahip kayıtlar gösteriliyor. Tüm kayıtları göster

25 Mart 2022

10 Nisan 2021

Yemeksepeti Kullanıcı Verileri ve Adres Bilgileri Hacklendi! Kişisel Veri Güvenliğimizi Nasıl Sağlayabiliriz?

Categories:

Cyber-Security

5 Aralık 2016

Zero Days (2016) Belgeseli: Stuxnet(Olympic Games) Virüsü ile İlgili Tüm Bilgiler Açıklanıyor

Makaleye başlamadan önce Stuxnet ile ilgili anımı anlatmak isterim. Stuxnet virüsünü 2009 yılında ilk gördüğüm zaman A version dediğimiz ilk versiyonunu bilgisayarıma indirip incelemiştim. Konu yeni olduğu için İnternet üzerinde çok da bilgi yoktu. Sadece Tübitak'ın sitesinde 1 yıl sonra konu ile alakalı birkaç makale okumuştum. Birkaç bilgisayar mühendisi arkadaşımla kodu incelediğimizde bilindik bir bilgisayar virüsü (Trojen, Malware) gibi değil belli bir sistem için yazılmış, birçok diziyi barındıran ve sanki gideceği yeri biliyormuş gibi birçok Dword değeri vardı içinde. Yazılım dili olarak C dili kullanılmıştı. Çünkü makine diline en yakın dil C diliydi. İncelemeyi bırakıp konu hakkında ilerleyen zamanlarda tekrar araştırma yaptığımda aynı konuyu araştıran bazı bilgisayar mühendislerinin Stuxnet'in B ve C versiyonlarını bulduklarını öğrendim. Daha sonra sitemde Stuxnet Virüsü Nedir, Nasıl Çalışıyor? ve Kaynak Kodları adlı bir yazı yazarak konu hakkındaki bilgileri toparlayıp konu üzerinde araştırma yapmayı bırakmıştım.

Categories:

Cyber-Security

1 Ekim 2016

Fransız Merkezli Datacenter OVH'a 1 Tbps DDoS Saldırısı Gerçekleştirildi

Geçtiğimiz günlerde Fransa'daki önemli bilgi işlem merkezlerinden biri olan OVH firmasına 1 Tbps boyutunda DDoS saldırısı gerçekleştirildi.

Geçen hafta Perşembe günü OVH kurucusu ve CTO'su Octave Klaba Twitter üzerinden yaptığı açıklamada Son günlerde 100 Gbps ve üzeri bir trafik yaşandığını eş zamanlı olarak 1 Tbps boyutuna yakın bir saldırı yapıldığını açıklamıştı. Bununla ilgili görseli de yine Twitter üzerinden paylaştı.

Oluşan yüksek trafik uluslararası İnternet bağlantı katmanı olan Akamai tarafından hafifletilmiş olsa da önü kesilememiştir.

Categories:

Cyber-Security

14 Temmuz 2016

Kişisel Bilgisayar Güvenliği, 2016-2017 Free Antivirüs Tavsiyesi ve Anket Sonuçları

Bilişim teknolojisinin gelişmesi ile birlikte Siber tehditlerde artmaktadır. Fidye (Ransomeware) virüsleri başta olmak üzere Bitcoin üretme virüsleri, Browser eklentisi olarak yayılan Malware yazılımlar ve Yemleme Phishing saldırıları gün geçtikçe gelişmektedir. Bu tehditlere büyük güvenlik firmaları bile bazen çözüm üretmekte gecikmektedir.

Son zamanlarda Anti-virüs veya Internet Security programlarının başarısızlığı konuşuluyor. Kullanıcı en iyi bilinen güvenlik programını lisanslı olarak alsa bile Fidye virüsü karşısında çok bir şey yapamıyor. Bu sebepten dolayı siber güvenlik dediğimiz olgu günümüzde sadece güvenlik programları ile sağlanamıyor. Burada kullanıcı ek önlemler almalı ve kişisel olarak İnternet ortamında daha dikkatli davranmalıdır. Bu yazıda hem Ücretsiz(Free) bir güvenlik programı önereceğim hem de ek önlem olarak neler yapabiliriz den bahsedeceğim.

Categories:

Cyber-Security

7 Mayıs 2016

Tebrikler Kaspersky! CryptoLocker Fidye Virüsüne Karşı Güvenlik Çözümleri

Rus güvenlik firması Kaspersky son zamanlarda artan CryptoLocker Fidye (Ransomeware) virüslerine karşı güvenlik çözümlerini yayınladı. Kaspersky Lab, bilgisayardaki dosyaları şifreleyen ve bilgisayarlara yemleme dediğimiz yöntem ile bulaşan bu virüslere karşı Decode üretmeye başladı.

Daha önceki yazılarımda Yeni Nesil Sanal Tehdit: CryptoLocker Virüsünün yenilendiği ve yeniden yayılmaya başladığına değinmiştim. Kaspersky bu tehdide karşı Ransomeware Decryptor adında ücretsiz Decode yazılımlarını yayınlamaya başladı. noransom.kaspersky.com adresinden güncel yazılımlara ulaşabilirsiniz. Şuan için CryptXXX ve CoinVault adında iki yazılım sunmuşlar. Özellikle Bitcoin virüsü dediğimiz zararlı yazılımlarda son zamanlarda artmasıyla tüm yeni nesil saldırılara karşı güvenlik çözümlerini bu sayfadan duyuracaklardır.

Categories:

Cyber-Security

5 Nisan 2016

Türkiye'nin Kimlik Bilgileri Hadisesini Biraz Açalım (Turkish Citizenship Database)

Son zamanlarda birkaç kez haber olan Türk vatandaşlarının kimlik bilgileri İnternet üzerinde yayıldı hadisesi üzerine değinmek istedim. 2009 yılında bir güvenlik zafiyeti sayesinde yaşanan bu hadisenin son zamanlarda neden gündeme geldiğini açıklamaya çalışacağım. Güvenliğimiz için ne yapmamız gerektiğinden de konu içerisinde bahsedeceğim.

2009 yılı özellikle web güvenlik açıklarının yoğun olduğu ve bu açıkları kullanarak Hacking faaliyetlerinin yapıldığı önemli yıllardan biridir. Hacker dediğimiz bilgisayara meraklı kişiler o zamanlarda veri taban açığı, Hazır CMS Script açıkları, Upload açıkları, RFI ve LFI açıkları gibi birçok web güvenlik zafiyetleri kullanarak Hacking faaliyetlerini sürdürüyordu. Bu konular hakkında bilgi ve literatürde birçok Türk Hacking forumunda mevcuttu.

Categories:

Cyber-Security

1 Nisan 2016

Petya Virüsü Yakında Türkiye'de

Son zamanlarda verileri belli bir şifreleme ile kriptolayıp bunlar üzerinden para talep eden Malware kategorisindeki zararlı yazılımlar olan Ransomware virüsleri gün geçtikçe geliştirilip çözülmesi daha zor bir hal alıyor. Özellikle güvenlik firmaları bu konuda yetersiz kalabiliyor.

Türkiye'de fidye virüs olarak da bilinen bu yazılımlar daha önce E-Fatura yemleme yöntemi ile denendi ve başarıya ulaştı. Birçok firma ve şahıs CryptoLocker virüsü ile tanışıp dosyalarını şifrelemek ten kurtaramadı ve verilerini kaybetti. Dosyaları kurtarmak için bazı güvenlik firmaları Decode uygulamalar yapsa bile Virüsü yayan gruplar yazılımı dahada geliştirilerek çözmesi daha zor yapıya dönüştürdü ve bu Malware yazılımları geliştirmeye devam ediyorlar. Bu Decode uygulamalar hakkında TÜBİTAK'ın da çalışması olmuştu.

Categories:

Cyber-Security

26 Mart 2016

Yeni Nesil Sanal Tehdit: CryptoLocker Virüsü (Yenilendi)

Dosyalarınızı şifreleyen virüs olarak da bilinen CryptoLocker virüsü Mart 2016 itibariyle kendini yenileyerek yeniden mailler yolu ile bilgisayarlara bulaşmaya çalışıyor. Virüsün amacı artık sadece bilgisayarınızdaki müzik, belge ve resim gibi dosyaları .encrypted ederek açmakla kalmıyor arka planda CPU yani işlemci tüketimini tamimiyle kullanarak Bitcoin üretimine destek veriyor.

CryptoLocker virüsü bulaşan bir bilgisayara incelediğimde görev yöneticisine bakar bakmak IDMAN.Exe Virüsü kendisine yeni özellikler eklemiş. Öncelikle şunu söylemeliyim bu makalemde bu virüsü nasıl fark edersiniz ve ne gibi önlemler alırsınız bundan bahsedeceğim. Daha sonra virüs bulaşan bilgisayardan virüsü nasıl atacağınızı göstereceğim. Fakat .encrypted edilen dosyalarınızı geri getirmenizi sağlayan bir araç veya yöntem şuan yok. Eğer bulursam makaleye ekleyeceğim.

Categories:

Cyber-Security

18 Mart 2016

IDMAN.Exe Virüsü Nedir? Nasıl Temizlenir?

Bilgisayarınızda Internet Download Manager programı yüklü olsa bile arka plan işlemci CPU kullanımını %80-90 seviyesinde ise sebebi IDMAN.Exe virüs olabilir. Bu virüsün Internet Download Manager programı ile bir alakası yoktur. Sadece onun adını kullanarak sistemde gizlenmeye çalışır.

Genelde Bilgisayarda hiçbir işlem yapmasanız bile Fan dan çok ses gelmesi sizi şüpheye düşürebilir. Bende de öyle oldu. Windows Task Manager (Görev Yöneticisi) kısmından Performance kısmına baktığımda CPU kullanım seviyesi %88 seviyelerindeydi. Hangi sürecin buna sebep olduğunu daha detaylı görebilmek için Resource Monitor kısmından en çok CPU harcayan uygulamalara baktım.

Categories:

Cyber-Security

15 Mart 2016

Kali Linux'de WPScan Kullanımı

Kali Linux'de WordPress tabanlı sitelerin güvenlik açıklarını tarayan WPScan (WordPress Security Scanner) aracının nasıl kullanılacağını anlatacağım. WPScan aracını terminal üzerinde kullanacağız. İlk kez uygulamayı çalıştırdığını zaman güncelleme isteyebilir aracı güncelleyin.

Categories:

Cyber-Security,

Linux

10 Mart 2016

Debian Sunucuya Kali Linux Depolarını Eklemek ve Penetrasyon Testine Hazırlamak

Penetrasyon veya sızma testi olarak da bilinen güvenlik testleri günümüzde Kali Linux işletim sistemi üzerinden yapılıyor. Kali Linux'u güvenlikçilerin seçme sebebi birçok güvenlik test araçlarını bir işletim sisteminde topladığı içindir.

Fakat Kali Linux aslında son kullanıcı bir işletim sistemidir. Güvenlik firmaları daha çok bir sanallaştırma programı ile (VMware Workstation, VirtualBox) bilgisayarlarına Kali Linux'u kurup araçları bu şekilde veya direkt sıfır bir işletim sistemi olarak bilgisayara kurup kullanıyor. Oysaki bir Sunucu veya Dedicated üzerinden Penetrasyon testi yapmak için Kali Linux Server bulmanız piyasada çok zor. Zaten bu şekilde sunulan bir çözümde yok.

Categories:

Cyber-Security

30 Ocak 2016

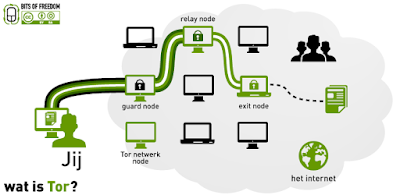

Wamp Üzerinden ONION Uzantılı Site Açmak

Wamp Server üzerinden kurması ücretsiz ve basit olan ONION uzantılı bir site nasıl açılır onu anlatacağım. Kendi bilgisayarınız üzerinden yapacağız bu yayını Wamp Server aktif olduğu sürece geçerlidir. Programı kapattığınız zaman sitenizde çevrim dışı olur. Deep Web dünyasında site açmak isteyen ve burada yayın yapmak isteyen herkes tarafından kullanılan bir yöntemdir diyebilirim.

Categories:

Cyber-Security

28 Ocak 2016

D/DoS Test Yazılımları Layer 7 Application

D/DoS güvenliği için stres test yazılımlarını paylaşacağım. Bu yazılımlar genelde GitHub üzerinde açık kaynak olarak paylaşılıyor. Bu başlıkta en çok kullanılanları toplayacağım. Bu yazılımların çoğu Python, Perl ve C kodları ile yazılmaktadır.

Yazılımları ister kendi bilgisayarınızda ister sanal sunucu üzerinde kullanarak deneyebilirsiniz. Linux dağıtımları üzerinde kullanmanızı öneririm. Python ve Perl ile yazılan araçları derlemeye gerek yoktur, Terminal üzerinden gerekli paketler yüklü ise direk çalıştırabilirsiniz.

Categories:

Cyber-Security

27 Ocak 2016

Chargen Amplification DDoS Attacks Layer 4

Chargen atak olarak bilinen DoS saldırı türü; Chargen servisinin aldığı her paketi Drop ederek ve rastgele karakterler üretip bu paketleri göndermesi ile oluşur. UDP/TCP metodu olup Port 19 üzerinden yapılır. Saldırgan, Chargen atağın Response sayısını arttırabilir ve kendi IP sinide Spoof eder. Chargen metodu OSI modelindeki 4. ulaşım katmanı üzerinden yapılır.

Böylece kurban sistemin olduğu Network'de fazla sayıda Bandwith(Trafik) kullanımına sebep verilebilir. DNS sunucuları için halen etkili bir yöntemdir.

Categories:

Cyber-Security

20 Ocak 2016

Linux (Kernel)Çekirdeğinde 3.8 ve Üzeri için Kritik Zafiyet

Linux Kernel versiyon 3.8 ve üzeri kullanan 32 ve 64 bit sistemlerde Linux Kernel Zero-Day zafiyeti tespit edildi. Bulunan güvenlik açığı sistem üzerinde yetkini artırıyor ve yönetici (Root) yetkisi olabiliyorsunuz.

Categories:

Cyber-Security,

Linux

11 Ocak 2016

602 Gbps! Boyutunda DDoS Saldırısı

Şu ana kadar yapılmış belkide en büyük siber saldırı niteliği taşıyan 602 Gbps boyutundaki DDoS saldırısı geçen hafta gerçekleşti. BBC Haber Kanalı ve Cumhuriyetçi başkan adayı Donald Trump'ın sitesine "New World Hacking" grubu tarafından yapılan bu saldırı, ileri ki zamanlarda yapılacak saldırıların ciddiyetini şimdiden bize gösterdi.

Bu boyutta yakın bir saldırı 2015 yılında Arbor Networks tarafından açıklanan 334 GBps büyüklüğündeki DDoS saldırısıydı. Saldırganlar BBC'nin servislerini 3 saat kitleyerek çalışamaz hale getirdi. "New World Hacking" grubu saldırıyı test için yaptıklarını açıkladılar.

Saldırı yöntemleri hakkında konuşacak olursak, Botnet ağına sahip bilgisayarlar ve İnternet çıkışı yüksek olan sunucular üzerinden yaptıklarını söylüyorlar. Botnet ağı ve direk sunucu üzerinden (Kiralık sunucular veya ISP Atak) için bilgi verecek olursak;

Categories:

Cyber-Security

10 Ocak 2016

HTTP Get Post Flood Güvenlik Açığı ve Layer 7 Katmanı

Günümüzde sitelere yapılan müdahaleler artık sitelerin yazılım(Script) açıklarından kaynaklanan zafiyetlerden ziyade o kurumun servislerini kitlemek ve çalıştıramaz hale getirmek üzerine yapılıyor. Kamuoyunda bu saldırı tipleri DDOS olarak biliniyor.

Sağlıklı bir DDOS testi için birçok sunucuya(bilgisayar) ihtiyacınız vardır. Son zamanlarda önemli kurumlara yapılan siber saldırılardan sonra birçok kuruluş kendi servisleri için D/DoS stres testi uygulaması yapıyor.

HTTP Get/Post Flood olarak bildiğimiz Layer 7 protokolünü etkileyen DoS testi karşısında servisleri kitleniyor. Özellikle DoS saldırısının altını çizdim çünkü yapılan test yöntemi tek bir sunucu (Tek IP Adresi) üzerinden yapılıyor ve başarılı olunuyor. Genelde 80 portu üzerinden yapılan testlerde kurumun sitesi çalışmıyor sonrasında sunucu hatası ile karşılaşılıyor.

Categories:

Cyber-Security

9 Ocak 2016

DDoS Test Aracı GoldenEye Layer 7 Amplification

GoldenEye Layer 7 DoS güvenlik testi yazılımıdır. HTTP Get ve Post istekleri ile DoS Stress Testing için kullanılır. HTTP Flood saldırısı olarak da bilinir. HTTP Get/Post için en çok kullanılan GoldenEye Layer 7 yazılımını bu makalede inceleyeceğiz.

Categories:

Cyber-Security

8 Ocak 2016

Ping Komutu ve Ping Atak

Ping programı bilgisayarlar arası ağ bağlantı testi için kullanılan bir uygulamadır. Bir makineye genelde 32 baytlık bir ICMP paketi gönderir ve aynı paketin geri gelmesini bekler. Bu basit program, birçok işe yarayabilir. Sunucu size ne kadar uzak ise, bu süre de o kadar artmaktadır. Örneğin Türkiye'deki sunuculara 40 MS ile bağlanırsınız. Ama İrlanda'daki bir sunucuya bağlanmak istediğinizde mesafe arttığı için bu süre 90 MS gibi seviyelere çıkar.

Örnek olarak Windows'da DOS (cmd) ile PowerShell veya Linux'da terminali açarak konsola Ping ve test edeceğimiz IP veya DNS adresini yazarak Ping işlemini uygulayabilirsiniz.

Categories:

Cyber-Security

Kaydol:

Kayıtlar (Atom)